1月

28日,

2010年

リモートアクセスその3

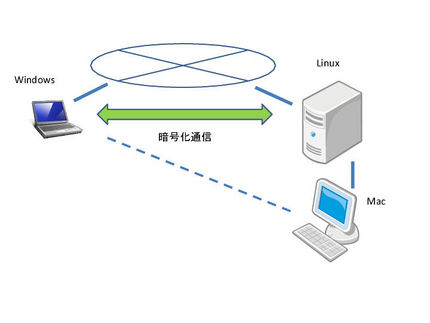

Windowsからインターネット経由でLinuxにログインします。

これには「Putty」と呼ばれる暗号化通信APLを使います、Linuxマシンは固定GIPで指定されたポート番号で外部からアクセスができるようにしておきます。

ログインすると、Windowsから同じLAN内にあるMacを操作できるようになります、ここでVNCのような画面操作APLでコントロールをします。

このため、体感的には点線のように接続されているように感じます。

VNCやRDPをインターネット上で直接操作するのは極めて危険なので、このように暗号化して通信します。

このように仕組みを、ポートフォワーディングとかトンネリングと呼びます。

NEWYORK SAX

NEWYORK SAX

ブログルメンバーの方は下記のページからログインをお願いいたします。

ログイン

まだブログルのメンバーでない方は下記のページから登録をお願いいたします。

新規ユーザー登録へ

ワオ!と言っているユーザー

ワオ!と言っているユーザー

ワオ!と言っているユーザー